Kriminelle Schützenhilfe für den Umstieg auf Internettelefonie

Sie kennen das Phänomen des Zeitdiebstahls? Sehr anstrengend! Es schlägt immer dann zu, wenn man es am wenigsten brauchen kann – und tritt noch dazu immer wieder mit neuer Maskierung auf: Mal will das Finanzamt Erklärungen zu irgendwelchen Rechnungsbelegen, mal lädt die Verwaltung zur Wohnungseigentümerversammlung ein und schließlich klingeln noch die Zeugen Jehovas. Ergebnis: Man kommt nicht zum Arbeiten! Immerhin kann man sich damit trösten, dass die Verursacher der jeweiligen Störung nicht mit bösen Absichten handeln. Das ist beileibe keine Selbstverständlichkeit – insbesondere bei der modernen Technik.

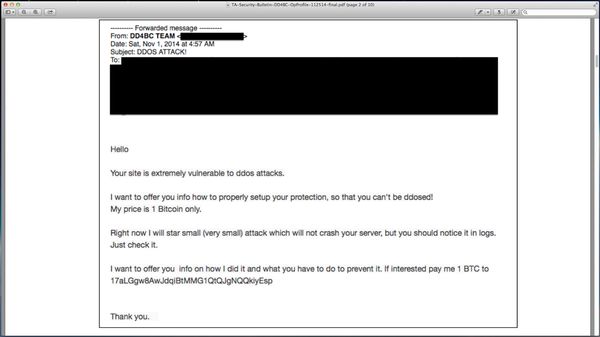

Kriminelle haben seit Langem erkannt, dass den Menschen Zeit und Aktionsfähigkeit Bares Wert ist – umgekehrt ist die Einschränkung der Handlungsfähigkeit Dritter für wenig Geld zu bewerkstelligen: Im vergangenen Dezember meldete Akamai, dass Kriminelle Bitcoins erpressen wollten. Dazu wurde das Opfer zunächst darüber informiert, dass man in Server Logs eine DDoS–Attacke auf dessen Seite registriert habe. Bislang sei die Attacke klein, um die Dienste des Opfers nicht zu unterbrechen. Davor wolle man das Opfer schützen. – Falls nicht gezahlt werde, könnte aber ein großer Angriff die Seite vom Netz nehmen.

Die Angreifer würden dabei Ziele bevorzugen, die den Gang zur Polizei scheuen würden – etwa Angebote für illegale Spiele oder unregulierte Kryptowährungen – aka Bitcoins. Genauso scheinen IP-basierte Telefonanlagen von Krankenhäusern verwundbar zu sein – zwischen 500 und 5000 Dollar scheinen pro Opfer drin zu sein, wenn man sich mit einem Notebook und “billiger” Software auf die Jagd geht. Vor einigen Wochen mussten einige Internetseiten der Holländischen Regierung ihren Dienst quittieren. Nun sind das keine Einzelfälle, sondern es hat System: Die Firma Arbor Networks, ein Partner der Telekom, behauptet in ihrem zehnten “Weltsicherheitsbericht”, die Stärke der Angriffe hätte sich in zehn Jahren verfünfzigfacht. Zehn Berichte in zehn Jahren zum Thema DDoS – man darf dem Unternehmen wohl unterstellen, dass es weiß, wovon es redet.

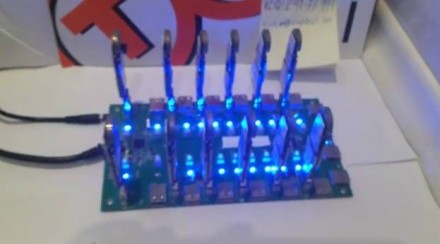

Dennoch scheint dem Unternehmen die Masche “Telefonterror” unbekannt zu sein – SicherKMU hatte im Januar auf einen Vodafone-Router hingewiesen, der gekapert worden sein soll, um darüber die Telefonzentrale eines Unternehmens in Krefeld zu blockieren. Während der Partner der Telekom sich über diesen Angriffsvektor schlau macht, verfeinern die Täter ihre Technik bereits – die Kalifornische Firma IntelCrawler berichtet von einem besonderen Fundstück aus einem Untergrundforum: Eine Gruppe namens “TNT” hätte Mitte Februar ein Gerät mit der Bezeichnung “TNT Instant Up” angeboten, das bis zu zwölf SIM-Karten beherbergen und wahlweise Anrufe von “unbekannt” simulieren oder auch die Rufnummern von unbeteiligten Dritten im Display des Angerufenen einblenden können soll.

Das Gerät werde je nach Ausführung zwischen 560 und 1200 Dollar angeboten. In einem Demo-Video der angeblichen Täter bemüht sich ein Mensch, der sieben Handys Herr zu werden, die da in einer Tour bimmeln – vergeblich. Für die, die Investition scheuen würde die Gruppe aber auch “professionelle TDoS-Dienstleistungen” anbieten. Da können sich die Call-Center von Banken, Krankenkassen und Telefonunternehmen ja schon mal auf was gefasst machen.

Wenigstens die IP-basierten Dienstleister können Vorsorge treffen. Kaspersky offeriert eine “DDoS Protection” – die Idee: Der eingehende Datenstrom wird permanent mit einer Kombination aus Hard- und Software beobachtet. Sobald ein Angriff (mit immer gleichen Datenpaketen von den immer gleichen IP-Adressen) festgestellt wird, soll der Datenverkehr komplett über die Kaspersky-Server umgeleitet werden, der virtuelle Müll wird aussortiert und der Kunde erhält nur den “sauberen” Rest.

Christian Funk, Leiter des deutschen Forschungs- und Analyse-Teams bei Kaspersky Lab ergänzt: “Telefon DoS ist in der Natur der Sache identisch mit traditionellen DDoS-Angriffen. Entsprechend sind die gleichen Vorkehrungen dagegen einzusetzen. Jedoch existieren unterschiedliche Umsetzungsmöglichkeiten, einen solchen Angriff durchzuführen, die durch die DDoS-Schutzlösung richtig erkannt und mitigiert werden muss. Aus der technischen Perspektive ist TDoS letztendlich eine weitere Unterart von DDoS, die man im Blick haben sollte.”

Das mag womöglich bei Kunden funktionieren, die bereits übers Internet telefonieren – was aber, wenn der Kunde noch ein ISDN- oder gar noch ein Analogtelefon nutzt? Vermutlich wird ihm die Telekom gern die Umstellung auf VoIP anbieten. Wieviel Zeit das kostet, ist nicht bekannt.

Tipp: Mit SicherKMU informiert ITespresso Sie laufend über wesentliche Entwicklungen im Bereich IT-Sicherheit und beschreibt Wege, wie der Mittelstand mit diesen Bedrohungen umgehen kann. Dadurch entstehen geldwerte Vorteile für unsere Leser. Abonnieren Sie den RSS-Feed und die Mailingliste von SicherKMU! Diskutieren Sie mit uns und anderen Lesern! Weisen Sie Ihre Kollegen auf SicherKMU hin.