Die Prozessketten der vernetzten Gesellschaft verlangen nach verantwortlichem Handeln

Wenn einzelne Glieder einer Kette versagen, ist die vernetzte Gesellschaft bedroht: Der frühere Bundesverteidigungsminister Karl Theodor zu Guttenberg hat ein mangelndes Bewusstsein in der Politik bezüglich Datenschutz und -sicherheit ausgemacht (PDF). Womöglich ist der Mangel Ursache dafür, dass der Bundesverband IT-Sicherheit vor der “Absenkung des IT-Sicherheitsniveaus durch TTIP warnen und erst verlangen muss, dass das BSI an den Verhandlungen beteiligt wird. Es ist schwer zu erklären, wieso das nach dem Bekanntwerden des Geheimdienstskandals keine Selbstverständlichkeit ist.

Für die Sicherheit im “Internet der Dinge” wird es maßgeblich darauf ankommen, dass die Teilnehmer der Informationsgesellschaft sich ihrer Verantwortung bewusst werden – das sind nicht nur die Entscheider in Politik und Wirtschaft, sondern auch diejenigen, die auf Basis der Entscheidungen anschließend Software entwickeln, implementieren, administrieren oder nutzen, um vernetzte Geräte zu steuern oder mit diesen Geräten personenbezogene Daten zu verarbeiten. Mangelhafte Telematik-Gesetze können nicht nur Patienten, Verkehrsteilnehmer und Stromkunden bedrohen – organisatorische Mängel eines Krankenhauses können umgekehrt genauso Entscheider, Entwickler und Admins gefährden. Streng genommen sind wir Alle auf gegenseitige Fähigkeiten angewiesen.

SAP will das Internet der Dinge steuern – und mit Hilfe vernetzter Kameras Hilfe holen. Ein Fehler kann sich lawinenartig im gesamten Netz verbreiten – da sollte doch die Software schon fehlerfrei sein, oder?

Tatsächlich sollen 1000 Zeilen in der SAP-eigenen Sprache ABAP einen “kritischen” Fehler enthalten. In anderen Programmen liegen die Schätzungen zwischen 2,4 und 50 Fehlern bei dieser Anzahl Zeilen. Nicht einmal die Hälfte der eingekauften Software wird sicherheitsgeprüft.

Damit geht das Problem aber erst los: 85 Prozent aller SAP-Router seien noch ein halbes Jahr löchrig gewesen, nachdem ein virtueller Flicken zum Stopfen angeboten worden sei, so der Sicherheitsberater ERPScan. Dadurch sei es möglich gewesen, in das interne Netz von etwa 4600 verschiedenen Firmen weltweit einzudringen.

Im Januar hieß es, Studenten aus Saarbrücken hätten “tausende” Mongo-Datenbanken im Internet gefunden: “Die Datenbanken arbeiten darunter ohne jegliche Sicherheitsmechanismen”, zitierte ZDNet Michael Backes, Professor für Informationssicherheit und Kryptografie an der Universität des Saarlandes und weiter: “Da man sogar Schreibrechte hat und daher die Daten verändern könnte, nehmen wir an, dass die Datenbanken ohne Absicht offen sind”, so Backes. Offenbar hätten die zuständigen Administratoren aufgrund einer lückenhaften Dokumentation essentielle Sicherheitsfunktionen nicht aktiviert. Backes befürchtete “katastrophale” Auswirkungen.

Wer selbst einen MongoDB-Server betreibe, sollte überprüfen, ob er von außen über den Standard-TCP-Port 27017 erreichbar ist. Wenn dies der Fall ist, sollten zusätzliche Sicherheitsmaßnahmen eingerichtet werden, wie eine Zugangssperre für unautorisierte Nutzer oder eine Beschränkung des Datenbank-Zugriffs auf die IP-Adresse des eigenen Webservers. So die Empfehlung vom Februar.

Da wars für die Hamburger Firma Kreditech Holding SSL GmbH schon zu spät: Das Jungunternehmen vergibt Kredite auf Basis des Ansehens des Antragstellers in den sozialen Netzen. Am 24. März berichtete krebsonsecurity.com, Kreditech seien bereits im vergangenen August Gigabyte an Daten – angeblich aus einer Mongo-Datenbank – gestohlen – Personalausweise, Führerscheine und vieles Mehr. Ein “Identitätsdiebstahl” kann zur Vernichtung der wirtschaftlichen Existenz des Betroffenen führen.

Die angeblichen Bemerkungen der mutmaßlichen Angreifer passen spiegelbildlich zu den Aussagen des Saarbrücker Professors bezüglich der ungesicherten Mongo-Datenbanken: Die Sicherheit des Unternehmens sei “nicht schlecht”, sie sei “gar nicht vorhanden”. Das Verhalten in Krisen scheint dabei ähnlich unprofessionell zu sein wie der Umgang mit Kundendaten: Nur drei Tage hat’s gedauert, bis das Unternehmen seinen Anwalt in Stellung gebracht, Korrekturen verlangt und gedroht (PDF) hat: “Kreditech wird jede Anstrengung konsequent verfolgen, um seine Rechte unter jedem erdenklichen Gesetz zu verfolgen.” Geld für den Anwalt scheint vorhanden zu sein, nicht aber für die Sicherheit der Kunden.

Mit Leuten, die dem Anschein nach so mit ihren Kunden Russisches Roulette spielen und gleichzeitig so rotzfrech auf unbequeme Öffentlichkeit reagieren, wollte ich jedenfalls keine Geschäfte machen. Kreditech hat Fragen von SicherKMU zu diesem Thema nicht beantwortet.

Die genannten Beispiele folgen einem System: Die Sicherheitsverantwortlichen glauben zu 75 Prozent, dass ihre Sicherheitswerkzeuge sehr oder sogar extrem effektiv sind, tatsächlich aber bestehen in jedem dritten Unternehmen Sicherheitslücken und die Passwörter sind noch immer trivial.

Den Vogel abgeschossen hat der Fernsehsender TV5 – die lassen ihre Passwörter über den Äther laufen. Plötzlich waren 11 Programme abgeschaltet. Es wurde über “islamistische Terroristen” spekuliert. Mit Verlaub: Ich vermute, bei TV5 kommt jedes Kind an die Systeme! Und: Das Sicherheitsbewusstsein im Mittelstand soll angeblich noch weiter sinken.

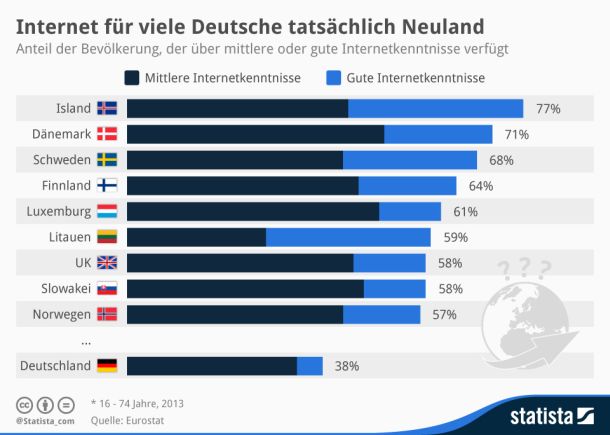

79 Prozent der Deutschen finden das Internet “einfach toll”. “Schwarmdumm” sagt der frühere technische Direktor der IBM Deutschland, Gunter Dueck, dazu. Seriöse Unternehmer bedenken stattdessen die Haftungsrisiken, verschaffen sich das notwendige sicherheitsspezifische Wissen, entwickeln Sicherheitskonzepte und Notfallkonzepte, trennen unternehmenskritische Daten vom Internet, investieren in Freie Hard- und Software (die Freie Software sticht nämlich mittlerweile ihre proprietären Pendants sicherheitstechnisch aus) und tragen damit letztlich dazu bei, dass die Informationsgesellschaft nicht noch unsicherer wird als sie schon ist.

Tipp: Mit SicherKMU informiert ITespresso Sie laufend über wesentliche Entwicklungen im Bereich IT-Sicherheit und beschreibt Wege, wie der Mittelstand mit diesen Bedrohungen umgehen kann. Dadurch entstehen geldwerte Vorteile für unsere Leser. Abonnieren Sie den RSS-Feed und die Mailingliste von SicherKMU! Diskutieren Sie mit uns und anderen Lesern! Weisen Sie Ihre Kollegen auf SicherKMU hin.