Update KB4482887 für Windows 10 integriert Retpoline-Schutz

Retpoline gilt als bisher effizienteste Methode zur Abwehr der hauptsächlich in Intel-Prozessoren enthaltenen Sicherheitslücken, die Anfang 2018 bekannt wurden. Aber auch Retpoline bietet keinen vollständigen Schutz vor Spectre-Angriffen.

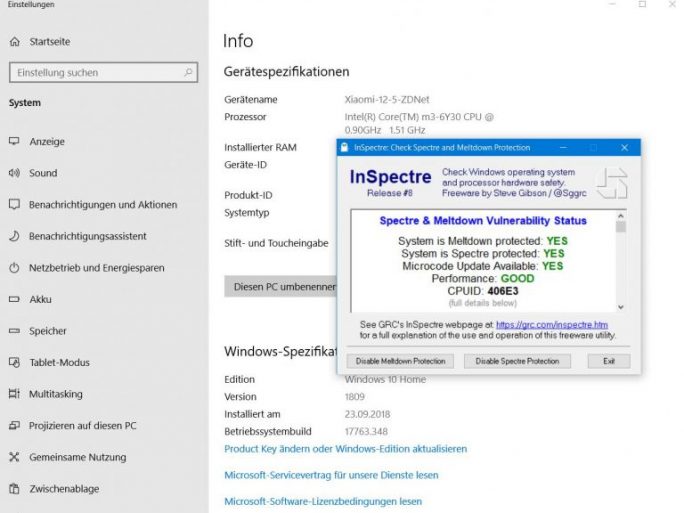

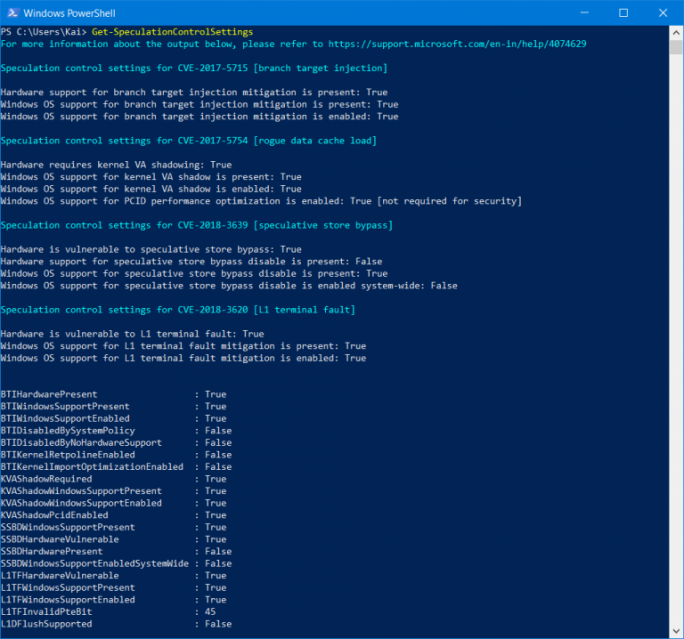

Microsoft integriert mit dem kumulativen Update KB4482887 für Windows 10 1809 und Windows Server 2019 den von Google bereitgestellten Code zur Abwehr von Spectre-Angriffen. Retpoline gilt als bisher effizienteste Methode zur Abwehr der hauptsächlich in Intel-Prozessoren enthaltenen Sicherheitslücken, die Anfang 2018 bekannt wurden. Microsoft hatte den Retpoline-Code zuvor in seinen Insider-Builds zu Windows 10 19H1 bereits vergangenen Herbst integriert.

Retpoline-Code schwächt die Auswirkungen von Spectre V2 (CVE-2017-5715) ab und sorgt laut Microsoft unter Windows für deutlich mehr Performance. “Wenn alle relevanten Kernel-Modus-Binärdateien mit Repoline kompiliert werden, haben wir eine Beschleunigung der Startzeiten von Office-Anwendungen um etwa 25 Prozent und einen um bis zu 1,5-2x verbesserten Durchsatz in den Diskspd- (Speicher) und NTttcp (Netzwerk) Benchmarks auf Broadwell-CPUs in unserem Labor gemessen”, teilt Microsoft in einem Blog mit. Die in Form von Patches integrierte Gefahrenabwehr gegenüber Meltdown- und Spectre-Angriffsszenarien bieten jedoch nur eine Abschwächung und keinen 100-prozentigen Schutz.

Erst kürzlich haben Forscher weitere Sicherheitslücken entdeckt, die von modernen Prozessoren genutzte spekulative Ausführung von Befehlen für das Einschleusen von Schadsoftware missbrauchen. Es handelt sich allerdings nicht um eine neue Spectre-Variante, um Speicherinhalte auszulesen. Der ExSpectre genannte Angriff nutzt stattdessen die spekulative Ausführung, um gefährlichen Code zu verstecken.

“Als ich dieses Papier zum ersten Mal sah, dachte ich sofort, dass dies eine sehr ordentliche Möglichkeit ist, Malware zu verstecken”, ergänzte Daniel Gruss, einer der Entdecker der Meltdown- und Spectre-Lücken. “Eine sehr interessante Idee. Sie zeigt, dass die spekulative Ausführung auch auf andere schädliche Arten eingesetzt werden kann.” Der Angriff zeige aber auch, dass es außer Spectre und Meltdown noch mehr Möglichkeiten gebe, die spekulative Ausführung für schädliche Zwecke einzusetzen.

Derzeit ist es nicht möglich, ExSpectre-Angriffe auf Softwareebene aufzuhalten, wie die Forscher betonen. Tatsächlich sei wahrscheinlich nur eine neue Hardware-Generation in der Lage, Abhilfe zu schaffen. Diese Einschätzung kommt auch in einem von Google-Mitarbeitern veröffentlichten Whitepaper (PDF) in Bezug auf Spectre zum Ausdruck.